fail2ban零基础入门:小白也能懂的服务器防护

快速体验

- 打开 InsCode(快马)平台 https://www.inscode.net

- 输入框内输入如下内容:

制作一个交互式fail2ban学习项目,包含:1. 图文并茂的基础教程 2. 逐步配置向导 3. 常见问题解答 4. 虚拟实验环境 5. 学习进度跟踪。使用Jupyter Notebook形式呈现,集成在线终端实操功能。 - 点击'项目生成'按钮,等待项目生成完整后预览效果

最近在折腾自己的云服务器时,发现安全日志里总有一些奇怪的登录尝试。作为一个Linux新手,我急需一个简单有效的防护工具。经过一番研究,发现了fail2ban这个神器,今天就和大家分享一下我的学习笔记。

1. fail2ban是什么?

fail2ban是一个开源的入侵防御软件,它能监控系统日志,自动识别恶意行为(比如暴力破解SSH密码),然后通过修改防火墙规则来阻止这些攻击。简单来说,它就像个24小时值班的保安,发现可疑分子就直接拉黑。

2. 为什么需要fail2ban

- 防止暴力破解:自动封禁多次尝试错误密码的IP

- 减轻DDoS攻击:阻止恶意流量淹没服务器

- 保护敏感服务:如SSH、FTP、Web应用等

- 零误杀设计:只有达到预设失败次数才会封禁

3. 安装fail2ban(以Ubuntu为例)

- 更新软件包列表

- 安装fail2ban软件包

- 启用并启动fail2ban服务

安装完成后,系统会自动创建一个基础配置文件,我们可以在此基础上进行定制。

4. 基础配置指南

fail2ban的配置文件主要分为两类: - jail.conf:主配置文件(建议不要直接修改) - jail.local:自定义配置文件(优先级更高)

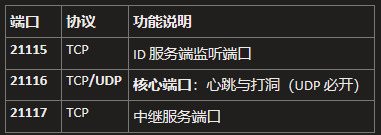

几个关键配置项: - bantime:封禁时长(秒) - findtime:检测时间窗口(秒) - maxretry:最大尝试次数 - port:监控的端口

5. 实战:保护SSH服务

- 备份原始配置文件

- 创建自定义配置文件

- 设置SSH防护规则

- 重启fail2ban使配置生效

- 测试防护效果

6. 常用命令

- 查看运行状态

- 查看被封禁IP

- 手动封禁/解封IP

- 重新加载配置

7. 常见问题解决

- 为什么我的配置没有生效?

- 如何查看fail2ban的日志?

- 误封了IP怎么办?

- 如何添加自定义过滤规则?

8. 进阶技巧

- 保护其他服务(如Nginx、MySQL)

- 邮件通知功能

- 结合防火墙增强防护

- 多服务器联动防护

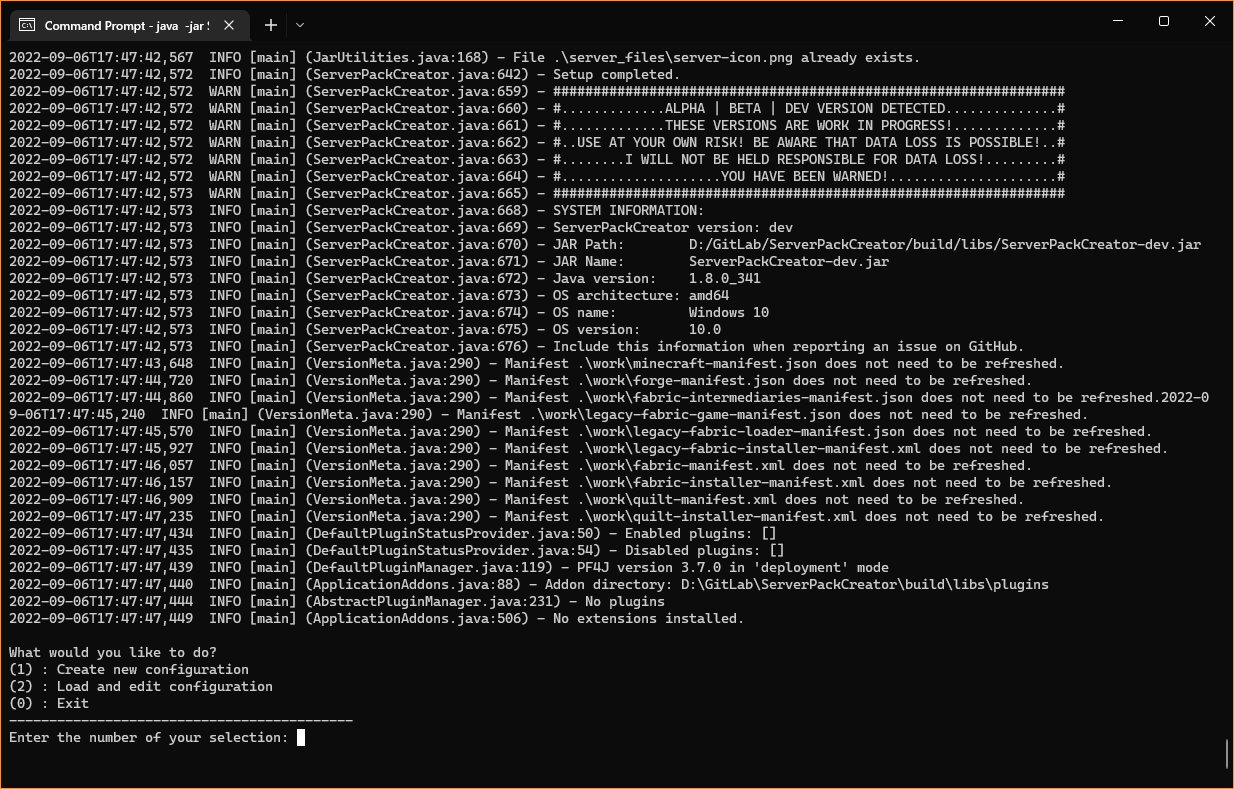

在学习过程中,我使用了InsCode(快马)平台的Jupyter Notebook功能来记录和测试这些配置。它的交互式环境让我可以随时修改代码、查看运行结果,还能保存学习进度,特别适合像我这样的新手。

平台内置的终端模拟器让我可以直接在浏览器里操作服务器,不用来回切换窗口。最棒的是,它还能一键部署测试环境,省去了配置本地开发环境的麻烦。

经过一周的实践,我的服务器再也没出现过可疑登录,fail2ban确实是个简单又强大的安全工具。希望这篇笔记能帮到同样刚入门Linux服务器安全的朋友们!

快速体验

- 打开 InsCode(快马)平台 https://www.inscode.net

- 输入框内输入如下内容:

制作一个交互式fail2ban学习项目,包含:1. 图文并茂的基础教程 2. 逐步配置向导 3. 常见问题解答 4. 虚拟实验环境 5. 学习进度跟踪。使用Jupyter Notebook形式呈现,集成在线终端实操功能。 - 点击'项目生成'按钮,等待项目生成完整后预览效果